ROS+openwrt(旁路由) IP分流稳定出国方案 ESXI高端玩法

原来一直都是单openwrt方案(应该是ks lede),后来因为trojan方案非常稳定,而lede迟迟不出该应用,换成lean的编译的op,总是会有各种各样的小bug,比如dhcp强制无法使用,比如upnp无法工作..比如一段时间后的莫名不稳定

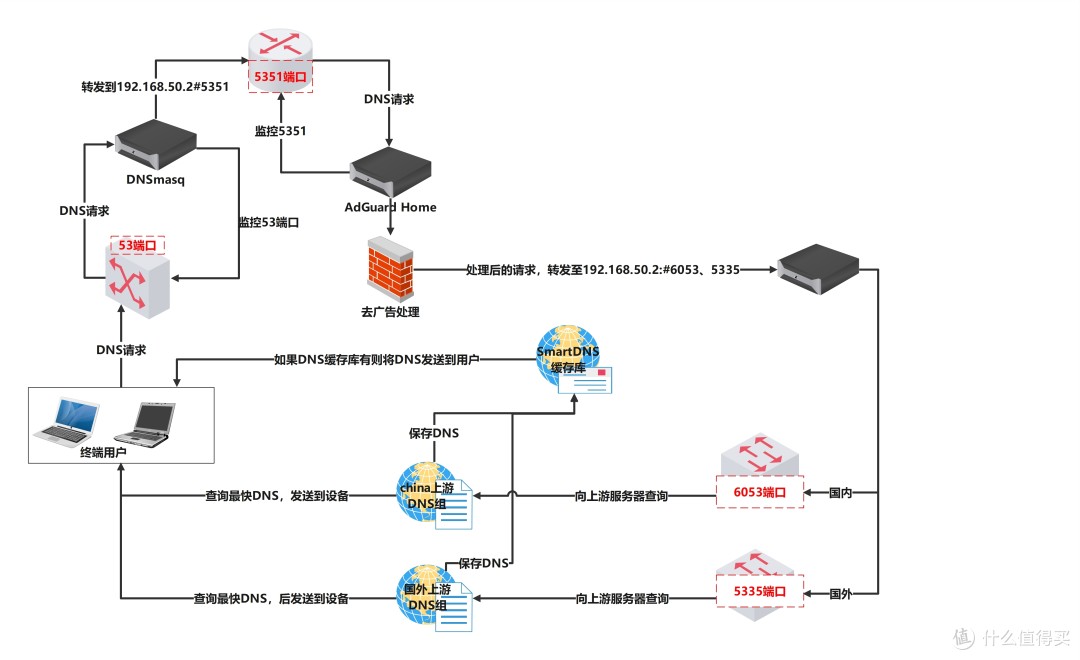

于是索性再折腾下ros+旁路由方案,目前网上较多的旁路由方案都是需要fq的设备改成旁路由网关,或者全部指定旁路由,这种方案对于正常国内流量来说,其实是把网络复杂化了,于是就用ros的ip分流进行分流配置

因为也是ros新手,写下该篇也是为了以后自己怕忘记…

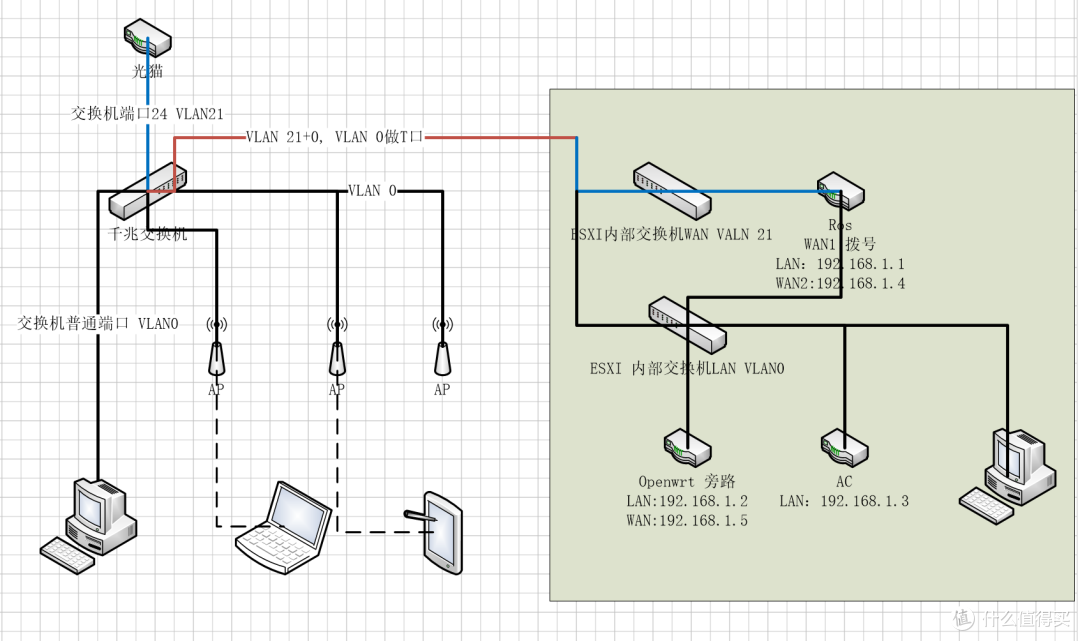

ros的安装就略过了,拓扑图如下:

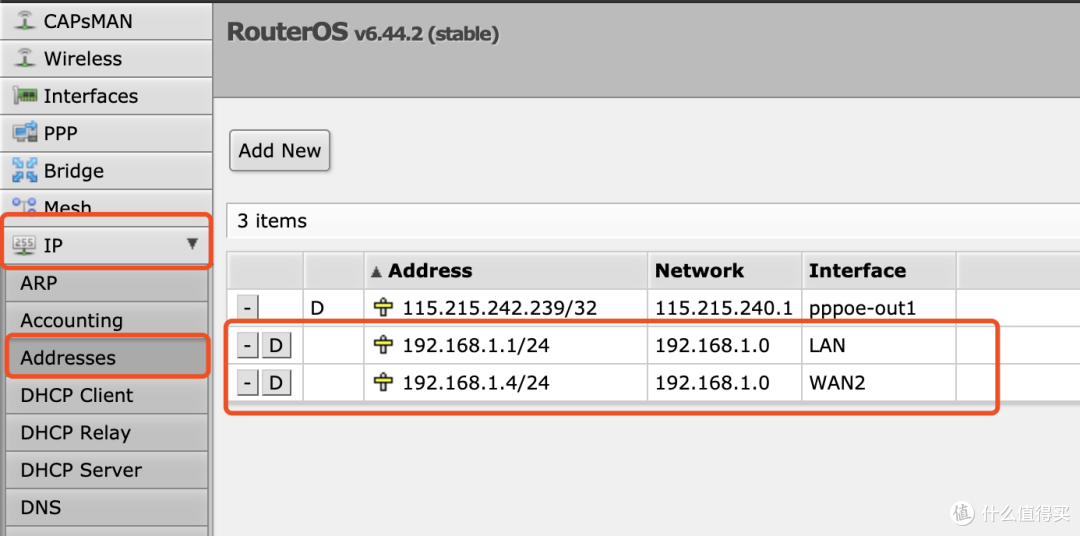

IP设置

交换机WAN 接入 ros的wan1

交换机LAN 接入 ROS的lan,wan2;openwrt的lan和wan

ROS: lan 192.168.1.1 wan1:拨号 wan2: 接LAN,192.168.1.4

openwrt:lan 192.168.1.3 wan接LAN,192.168.1.5

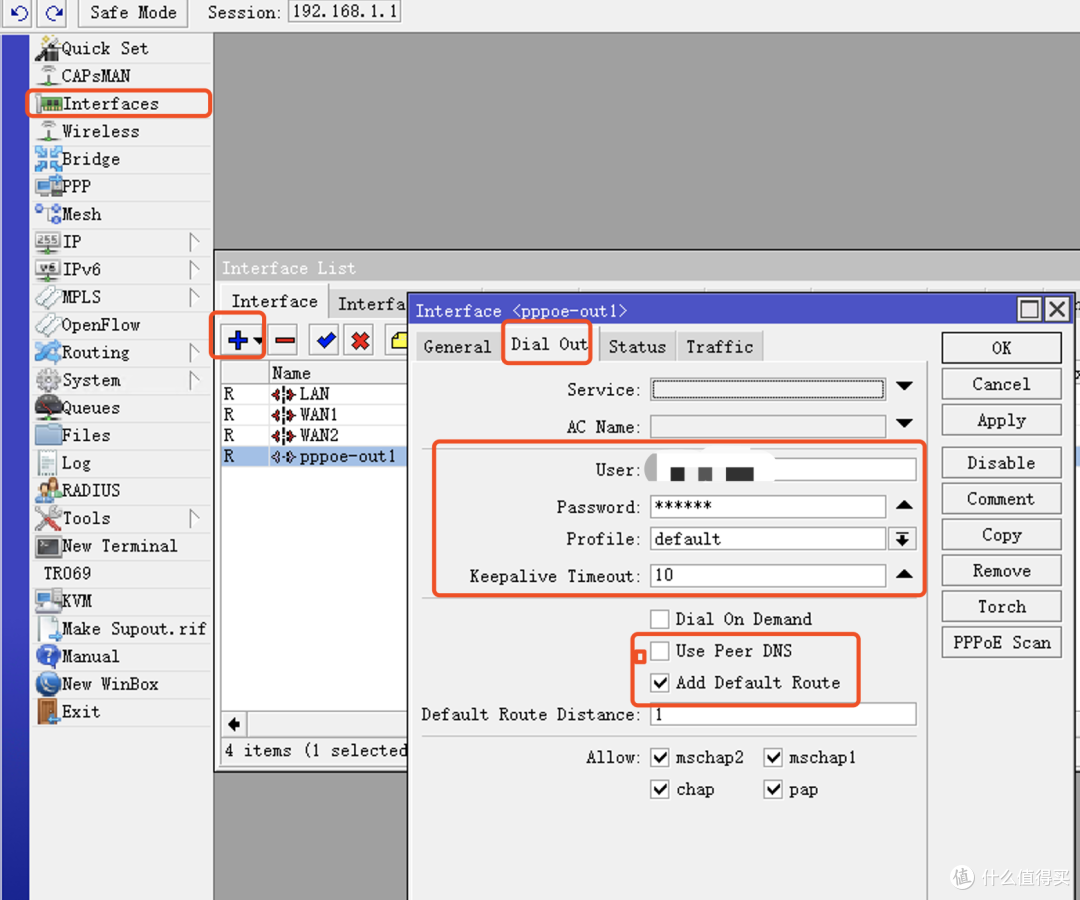

创建拨号,USE PEER DNS可以不打,后续自己指定223.5.5.5吧,下面的创建默认路由的钩子打上

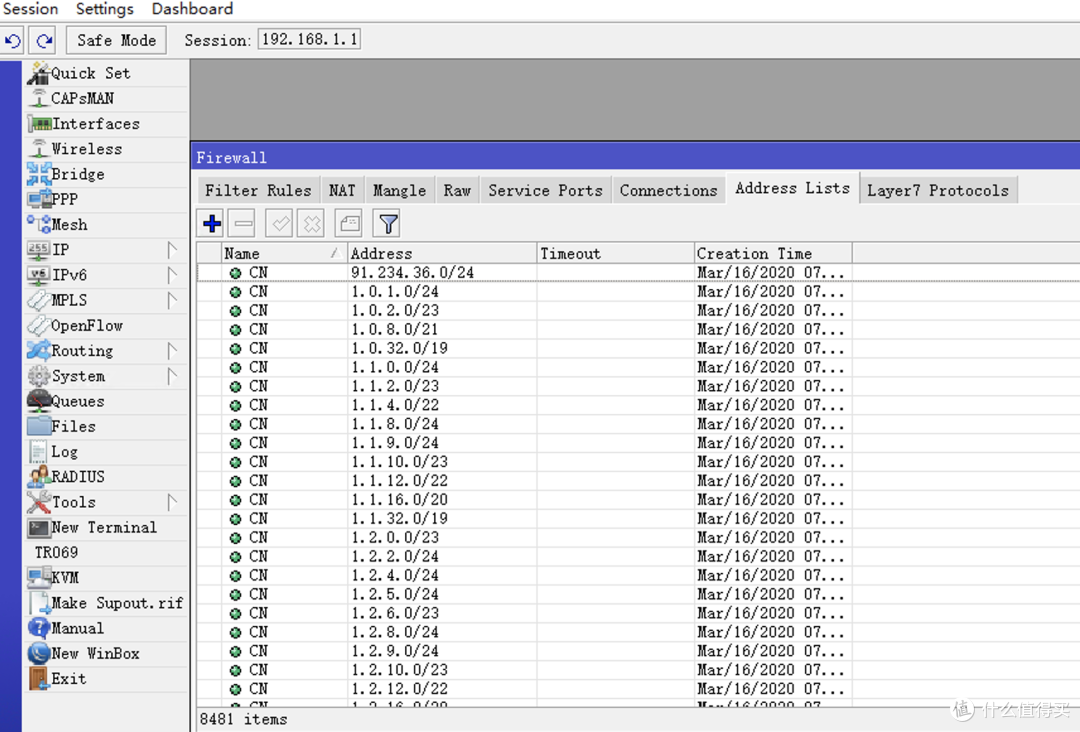

下载国内IP地址列表文件,直接拖入winbox中

打开命令行Terminal 导入IP地址列表(命令:import cn-ip.rsc)

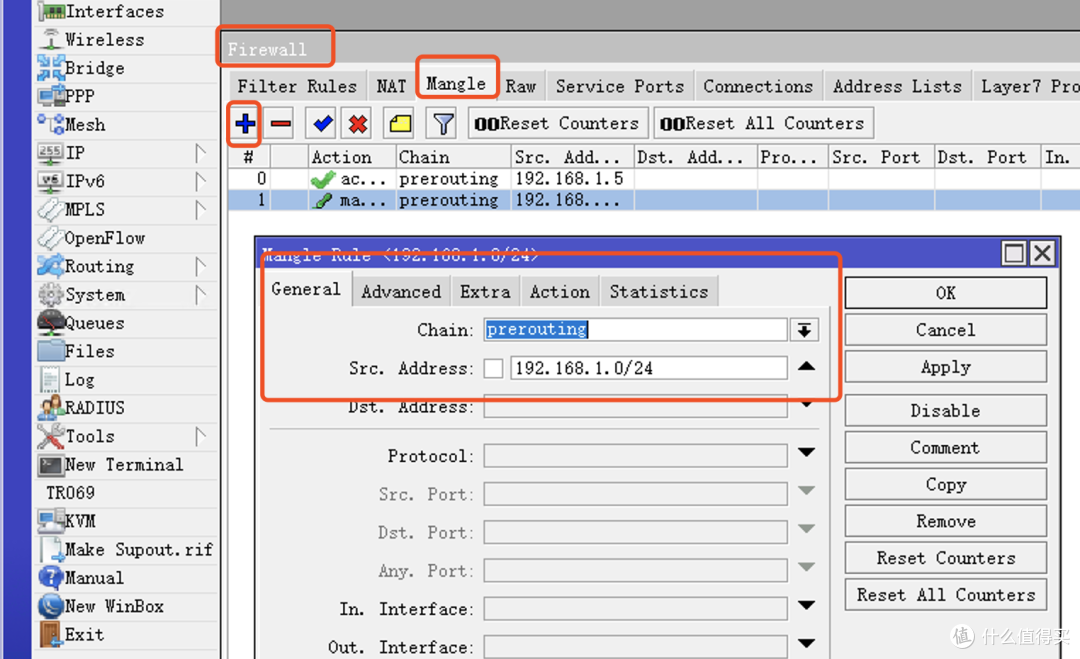

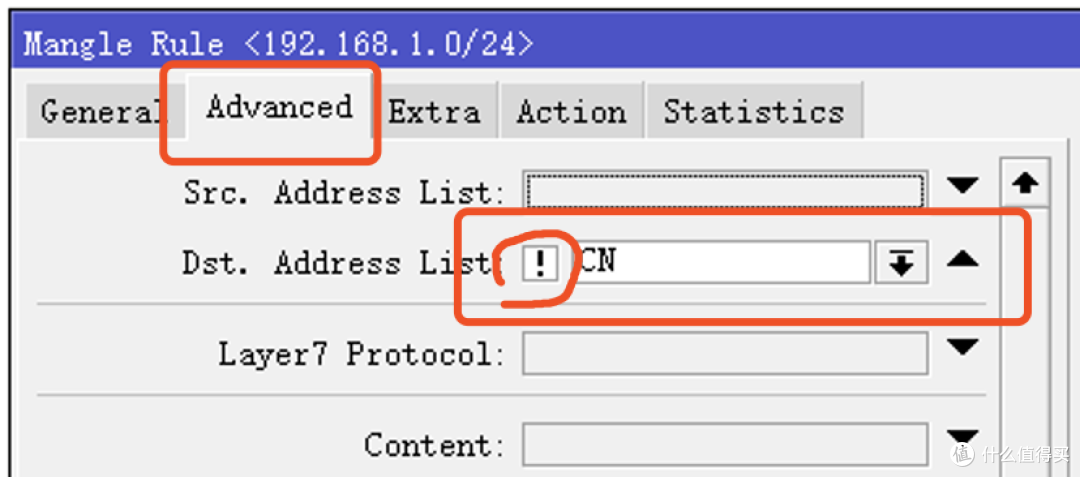

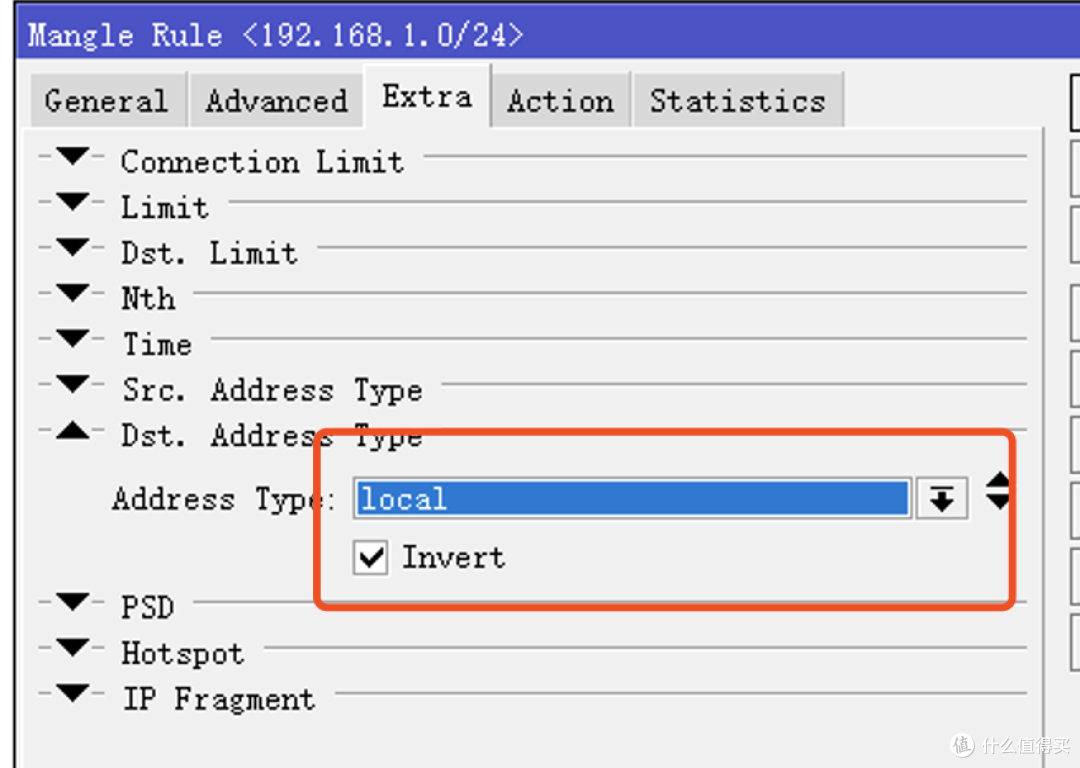

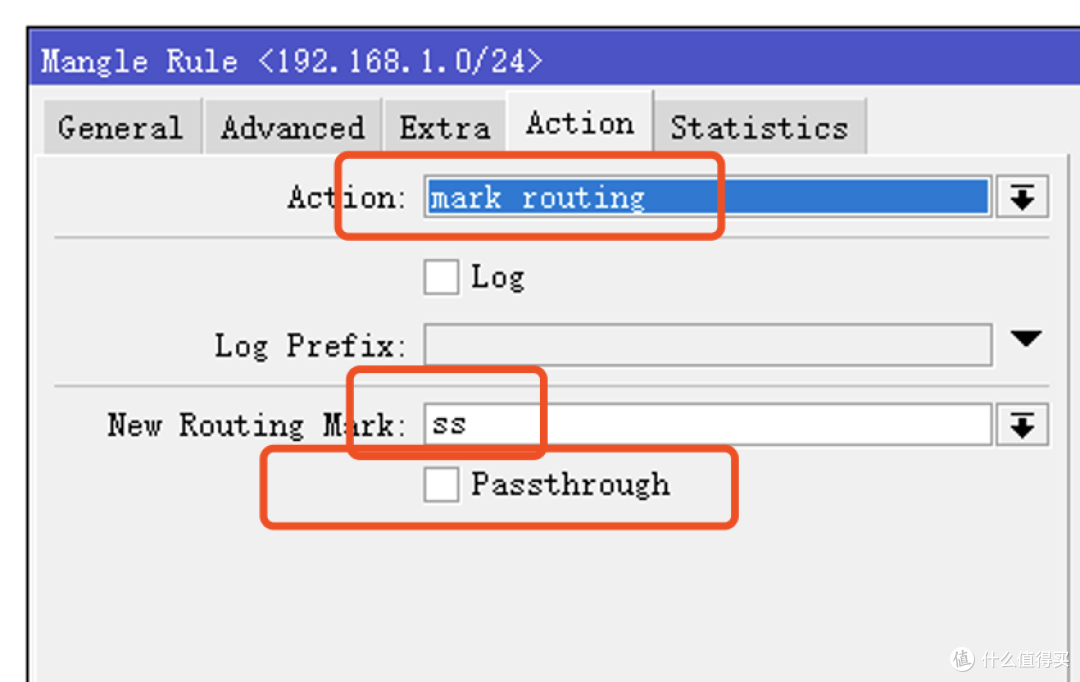

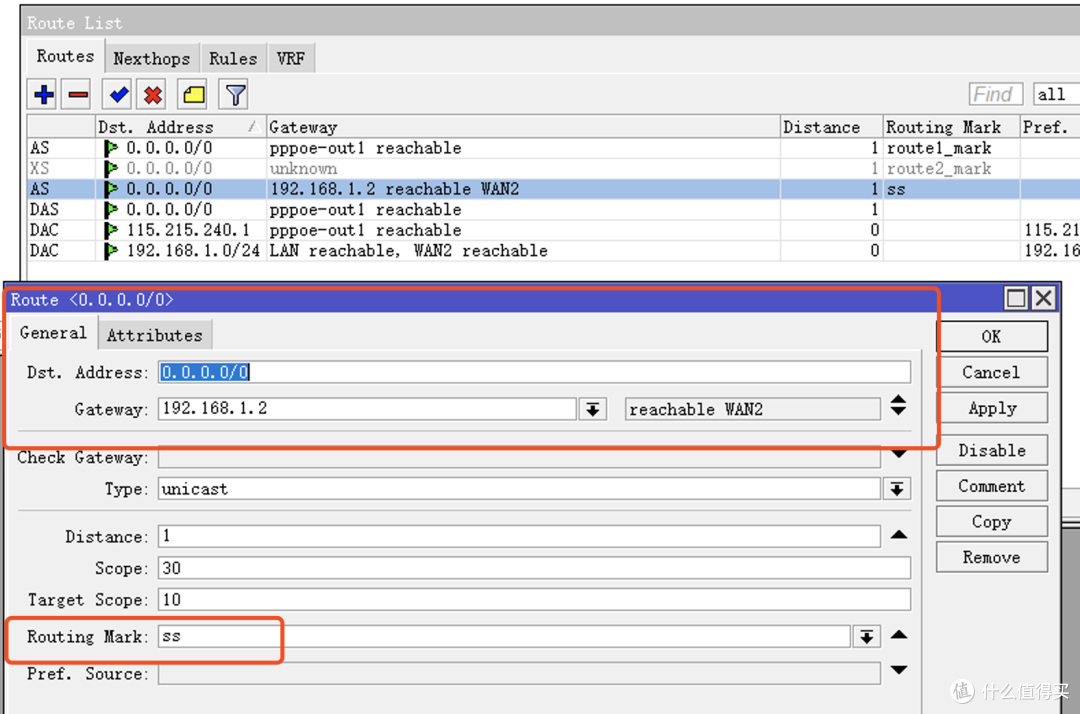

创建分流路由,将非国内IP走SS路由

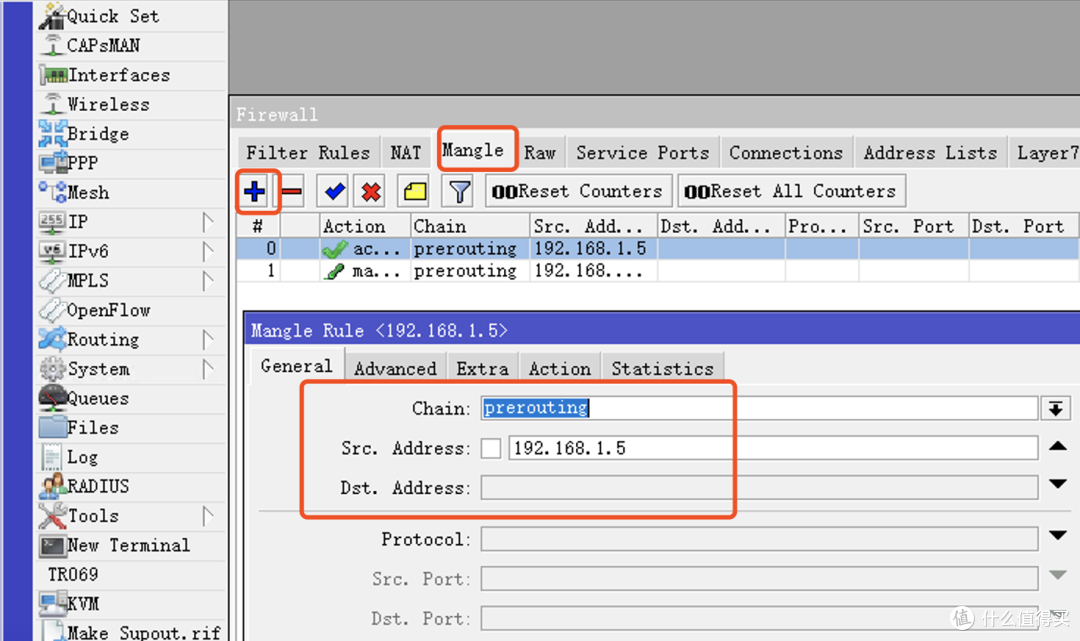

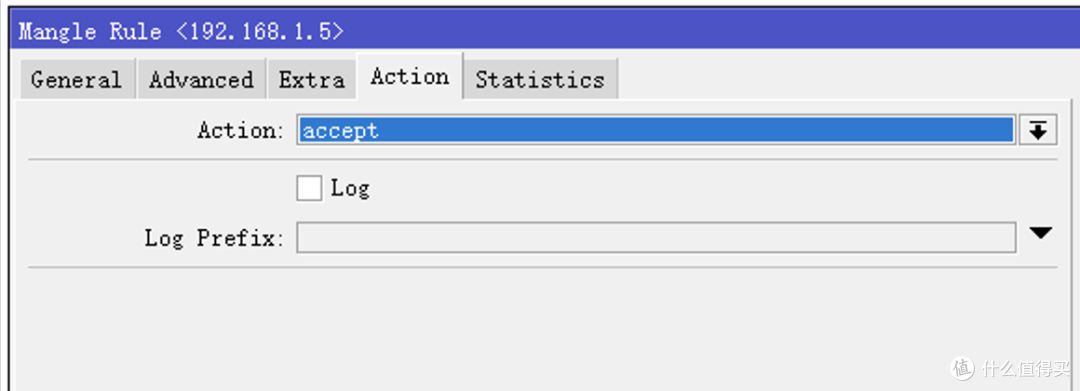

创建路由,从OP返回来的IP 192.168.1.5 即op的wan口直接放行

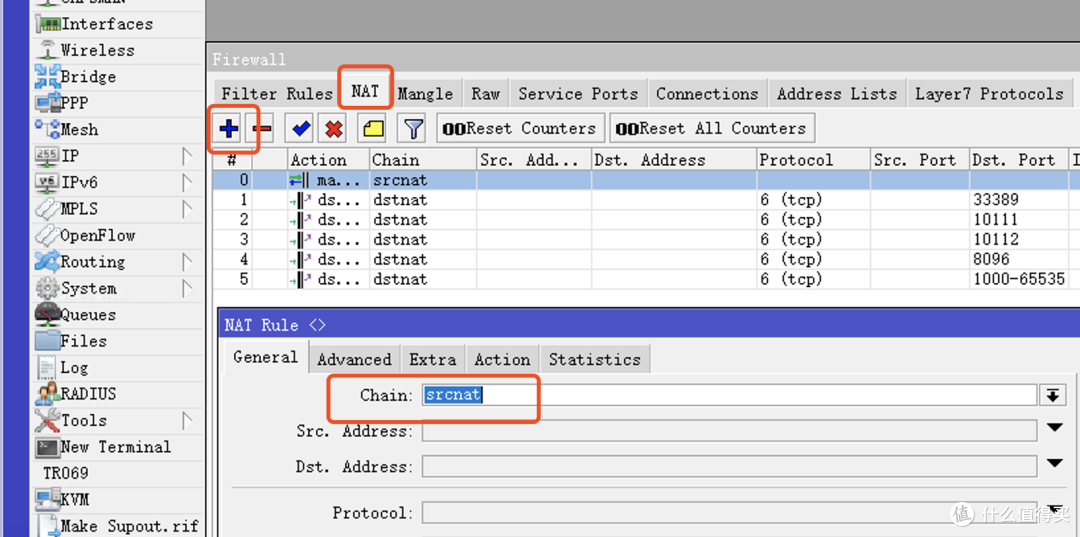

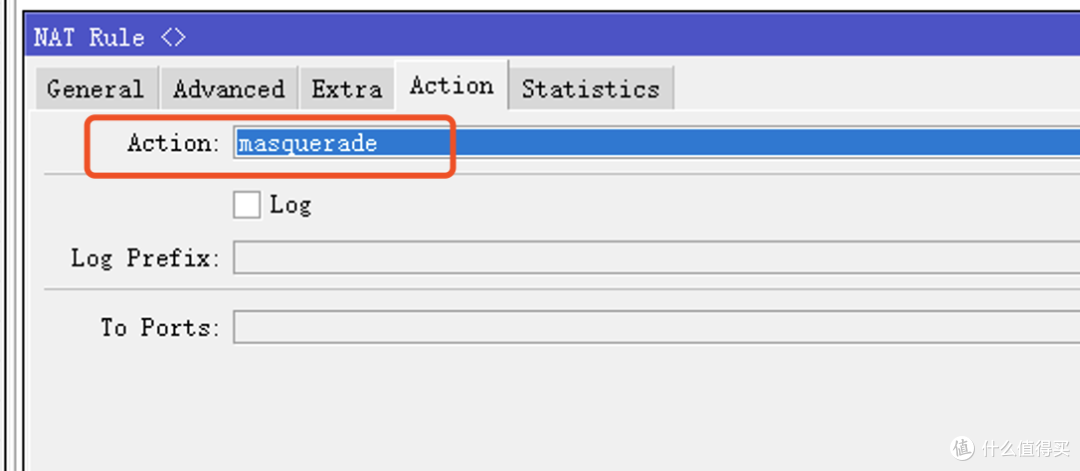

创建nat,伪装 (拨号上网本身就要设置)

route list中创建如下,第一条应该是默认的路由,先不去管,创建WAN2的路由SS至旁路由LAN

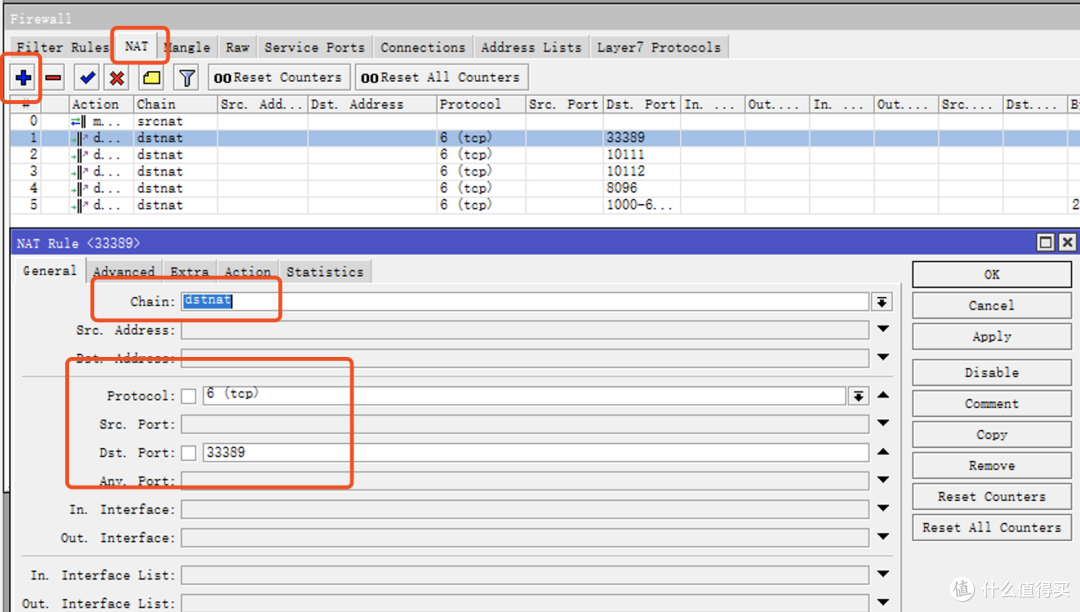

端口转发: 我记得以前ros需要做端口回流内网才能访问,现在这么设置好像不需要设置了,也蛮方便的,规则就是从上到下排序,所以synology这种的就写到最后就好了,多个端口写法:1000-65535

设置路由器WAN端口

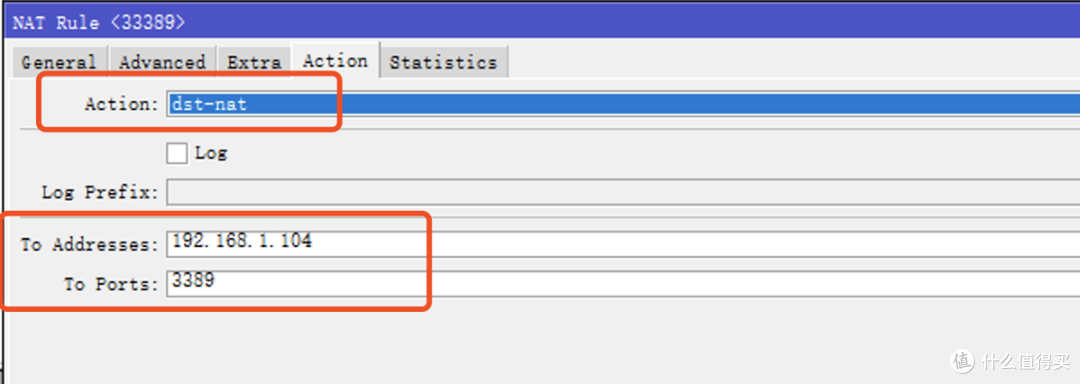

设置转发的内部设备端口:

最后补充下禁止公网访问SSH FTP端口等

/ip firewall filter

add chain=input protocol=tcp dst-port=21-22 src-address-list=!allow-addresses action=drop comment=”禁止公网SSH & FTP” disabled=no

使用IP列表来实现更灵活的策略,三分钟之内只能允许建立三次新会话,超过了就阻塞

/ip firewall filter

add chain=input protocol=tcp dst-port=21,22,23,8291 src-address-list=login_blacklist action=drop comment=”drop login brute forcers 1″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new src-address-list=login_stage5 action=add-src-to-address-list address-list=login_blacklist address-list-timeout=1d comment=”drop login brute forcers 2″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new src-address-list=login_stage4 action=add-src-to-address-list address-list=login_stage5 address-list-timeout=1m comment=”drop login brute forcers 3″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new src-address-list=login_stage3 action=add-src-to-address-list address-list=login_stage4 address-list-timeout=1m comment=”drop login brute forcers 4″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new src-address-list=login_stage2 action=add-src-to-address-list address-list=login_stage3 address-list-timeout=1m comment=”drop login brute forcers 5″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new src-address-list=login_stage1 action=add-src-to-address-list address-list=login_stage2 address-list-timeout=1m comment=”drop login brute forcers 6″ disabled=no

add chain=input protocol=tcp dst-port=21,22,23,8291 connection-state=new action=add-src-to-address-list address-list=login_stage1 address-list-timeout=1m comment=”drop login brute forcers 7″ disabled=no

防端口扫描:

/ip firewall filter

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”Port scanners to list” disabled=no

add chain=input protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”NMAP FIN Stealth scan”

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”SYN/FIN scan”

add chain=input protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”SYN/RST scan”

add chain=input protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”FIN/PSH/URG scan”

add chain=input protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”ALL/ALL scan”

add chain=input protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=14d comment=”NMAP NULL scan”

add chain=input src-address-list=”port scanners” action=drop comment=”dropping port scanners” disabled=no

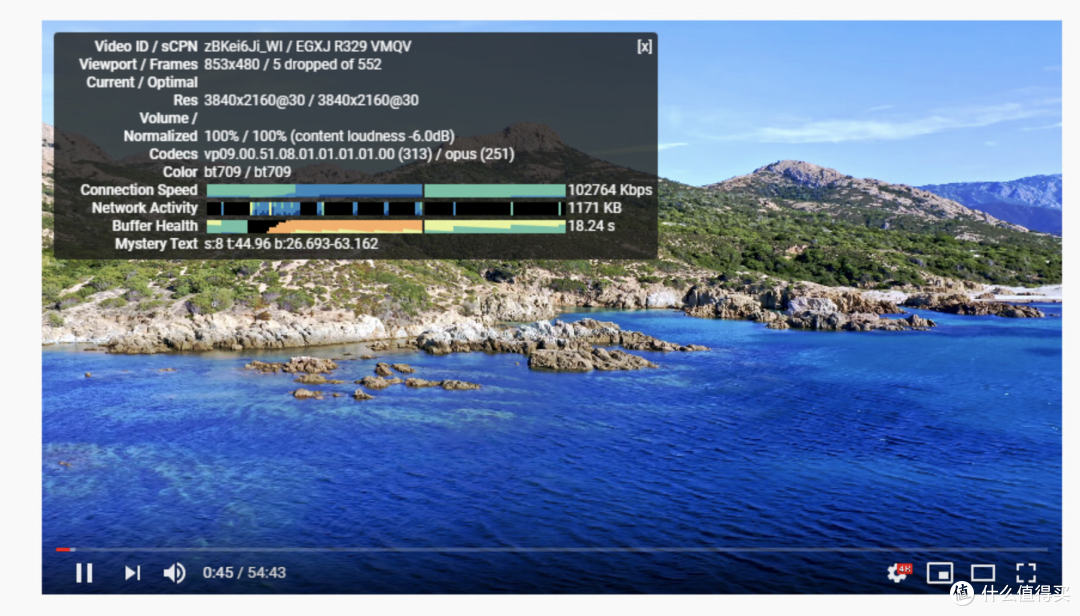

最后再放一张如此设置后的出国流量速度图,印象中同样的配置,以前的系统只能跑个60-70Mbps,这次随便一张就100Mbps+了,后续有113Mbps的,没截图